PRODUCTS

보안(Security)

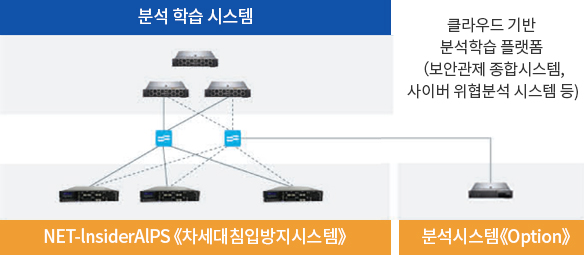

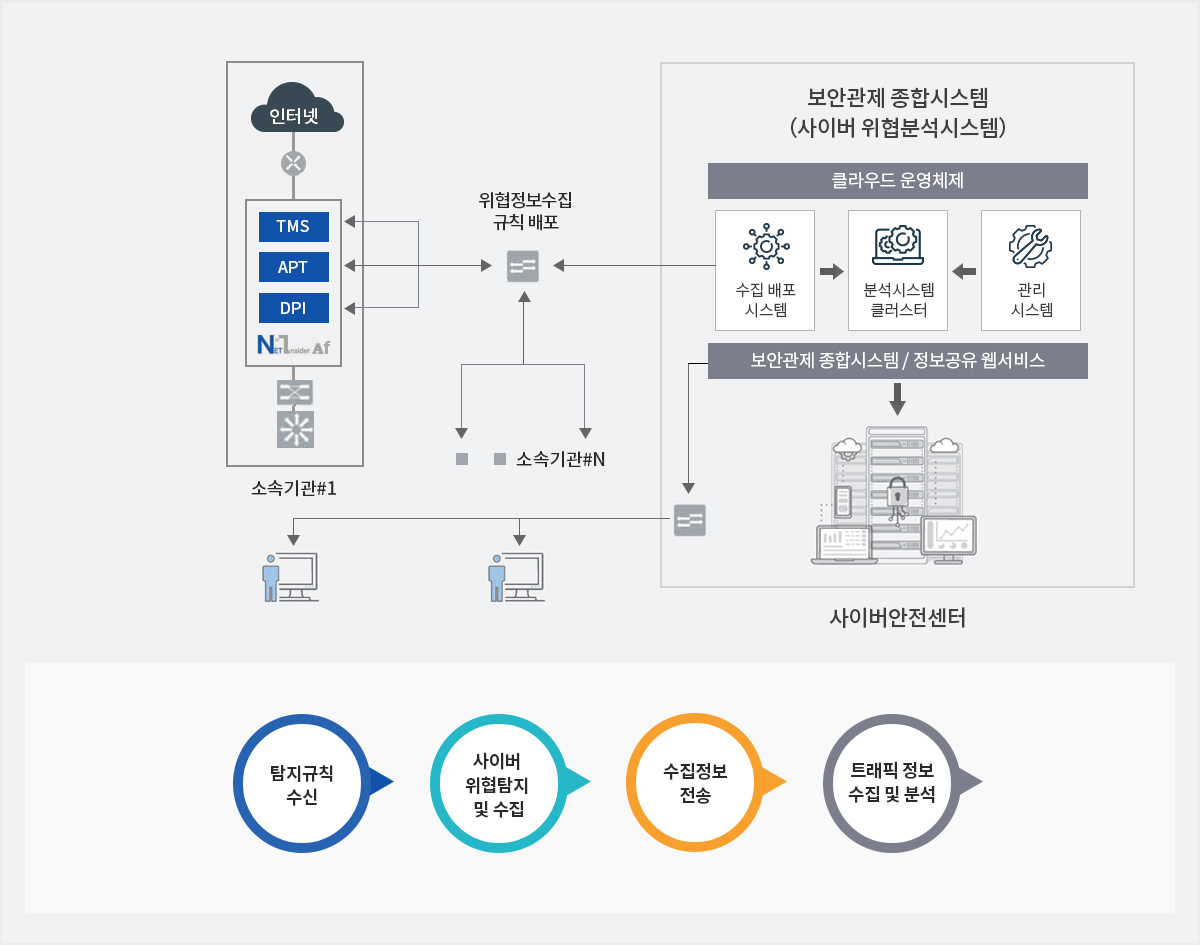

인공지능(AI) 침입방지시스템 : NET-Insider AIPS

- 01시스템 개요

-

NET-lnsider Af 시리즈와 인공지능(Al)기술을 통합한 제품으로 국가기관, 기업 등의 지능화되고 있는 사이버침해위협•

악성파일위협을 인공지능기술과 시그니처(Signature, 탐지규칙) 기반 탐지•차단을 위한 "차세대 인공지능 침입방지시스템(IPS)”

※ AIPS : AI-IPS (Artificial Intelligence Intrusion Prevention System)

- 02주요기능, 구성

- 알려지지 않은 위협탐지•차단을 위한 인공지능 학습모듈 기반, 알려진 위협탐지를 위한 유관(자체)기관• 자체 탐지규칙(SNORT, YARA)기반으로 네트워크 단에서 사이버 침해위협, 악성파일(코드)탐지•차단기능 수행

| 주요기능 | 상세내용 |

|---|---|

| 사이버침해위협,악성파일 (코드) 탐지•차단 |

- 네트워크로 유통되는 사이버 침해, 악성파일 등 유해트래픽을 인공지능(AI)및 탐지규칙(패턴)으로 탐지,차단 - 수신한 탐지규칙과 인공지능 기반 침해위협, 악성의심파일(코드)탐지, 차단 |

| 1초 단위, 실시간 All-IP/All-애플리케이션 |

- 1초 단위, 실시간 All-IP/All-애플리케이션 트래픽모니터링 - 통합대시보드, 심화통계분석기능 등, 강력한 실시간 네트워크 트래픽 상황가시화 |

| 위협정보수집•전송 |

- 탐지된 위협,악성파일 원본데이터(이벤트)를 “클라우드 분석학습 플랫폼” (보안관제종합시스템,사이버위협분석시스템)으로 전송 |

| 탐지규칙 연동 수신 | - 유관기관(NCSC)또는 내부 업데이트 서버로 부터 탐지규칙(SNORT, YARA) 연동 수신 |

| 네트워크 트래픽 정보수집 |

- DPI 기능을 통하여 애플리케이션 수준의 트래픽 정보 수집하고 저장 - 네트워크로 유통되는 모든 애플리케이션 트래픽 흐름정보수집•분석 |

| 위협, 트래픽 정보분석 |

- 수집된 위협정보, 트래픽 정보검색•분석 - 탐지된 침해위협, 악성파일 원본데이터를 다양한 조건 검색•분석 |

| 인공지능 기반 학습, 시그니처자동생성 |

- “클라우드 빅데이터분석학습 플랫폼”에서 위협•악성파일학습, 정적분석을 위한 탐지규칙(시그니처)자동생성•배포 - 클라우드 학습 플랫폼에서 학습한 인공지능(AI)모듈 다운로드 |

- 03시스템 하드웨어 구성

| 구성 시스템 | 시스템 하드웨어 (기본구성) |

|---|---|

| 차세대침입방지시스템 | 전용 어플라이언스(Appliance) |

| 분석서버 (외부,Option) | 중형서버 (1-N식) |

- 04특징, 기대효과

- 인공지능 학습모듈 기반 알려지지 않은 위협탐지

- - KISA 챌린지(TOP3)를 통한 검증

국내 최초 인공지능 기반 침입방지시스템 CC인증(EAL3)

- 알려진 위협탐지를 위한 탐지규칙 기반 기존 위협관리

- - (TMS)제품과 악성코드탐지 (APT) 기능 제공

- - 단일장비로 두 가지 제품기능 제공

- 별도의 매니저 시스템,라이선스 불필요(EAL3)

- - 기존 벤더는 별도의 매니저 시스템,라이선스구매 필요

기본 매니저기능통합

인공지능 TMS + APT+ IPS

단일 장비구성 용이

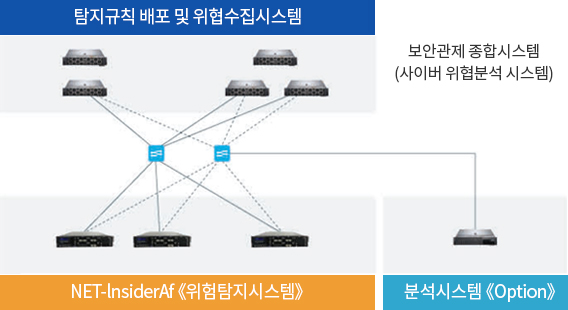

사이버 침해위협, 악성파일 수집시스템 : NET-Insider Af Series

- 01시스템 개요

- 국가기관,기업의 사이버 침해위협•악성파일(코드)위협을 네트워크 단에서 탐지하는 시스템으로 보안관제 종합시스템(사이버 위협분석시스템)의 수집센서 또는 독립시스템으로 사용

- 02주요기능, 구성

- - 네트워크 단에서 유관(자체)기관 탐지규칙,SNORT 기반 사이버 침해위협 탐지, YARA 기반 악성의심파일(코드) 탐지• 수집 기능 수행

| 주요기능 | 상세내용 |

|---|---|

| 탐지규칙 연동 수신 |

- 보안관제 종합시스템•사이버 위협분석시스템 또는 자체 탐지규칙 배포시스템을 통하여 표준화된 연동규격 (국가기관 지원) 으로 침해위협 탐지규칙(SNORT, PCRE), 악성파일 탐지규칙(YARA, MD5) 수신 |

| 사이버 침해위협탐지 |

- 수신 SNORT 탐지규칙 기반 네트워크 유통 사이버공격시도 등, 유해트래픽, 침해위협탐지 |

| 악성파일 (코드) 탐지 |

수신 YARA 탐지규칙 기반 네트워크 유통 악성파일(코드) 등, 악의적 유해트래픽, 악성파일탐지 |

| 사이버위협정보수집•전송 |

- 탐지된 위협, 악성파일을 원본데이터(이벤트)로 저장, 보안관제종합시스템(사이버위협분석시스템) 또는 내부 관리시스템으로 전송 |

| 트래픽 정보수집 |

- DPI기능을 통하여 네트워크로 유통되는 애플리케이션 트래픽정보 수집•저장 |

| 사이버위협,트래픽분석 |

- 수집된 사이버위협정보,애플리케이션 트래픽정보,플로우정보 검색•분석 |

※ DPI: Deep Packet Inspection, 네트워크 트래픽 패킷을 심화분석하여 애플리케이션인식,메타정보 추출•분석•제어기능 수행

- 03시스템 하드웨어 구성

| 구성 시스템 | 시스템 하드웨어 (기본구성) |

|---|---|

| 사이버위협탐지수집시스템 | 전용 Appliance 또는 S/W 별도 구축 |

| 분석서버 (외부,Option) | 중형서버 (1-N식) |

- 04특징, 기대효과

- 기존 위협관리(TMS)제품과 악성코드탐지(APT)기능 제공

- - 단일장비로 두 가지 제품기능 제공

- DPI를 통한 네트워크 트래픽 정밀분석

- - 애플리케이션 수준의 트래픽 정밀분석

- 별도의 매니저 시스템,라이선스 불필요

- - 기존 벤더는 별도의 매니저 시스템, 라이선스 구매

CC EAL3인증

기본 매니저기능통합

TMS + APT + DPI

단일 장비구성 용이

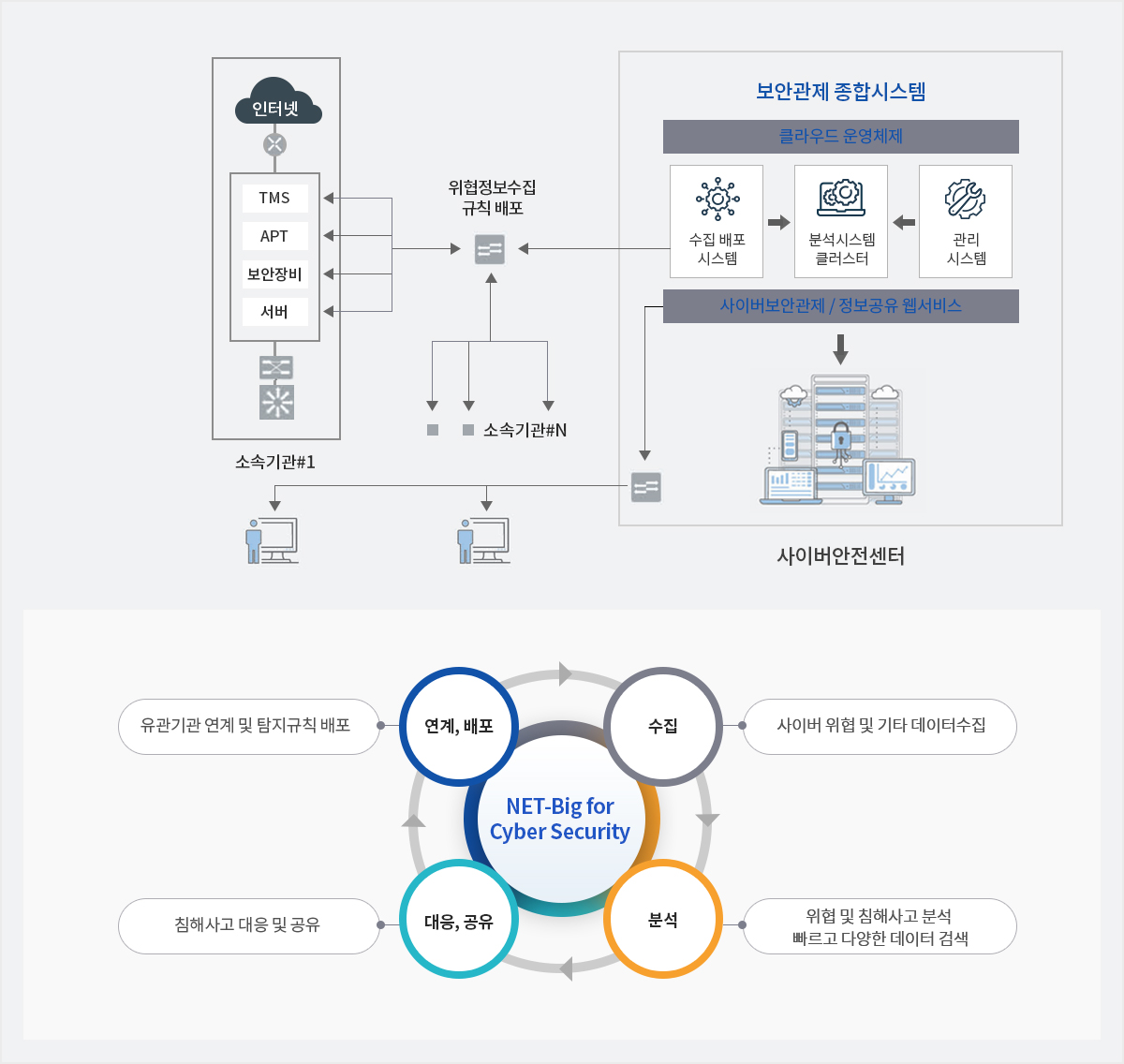

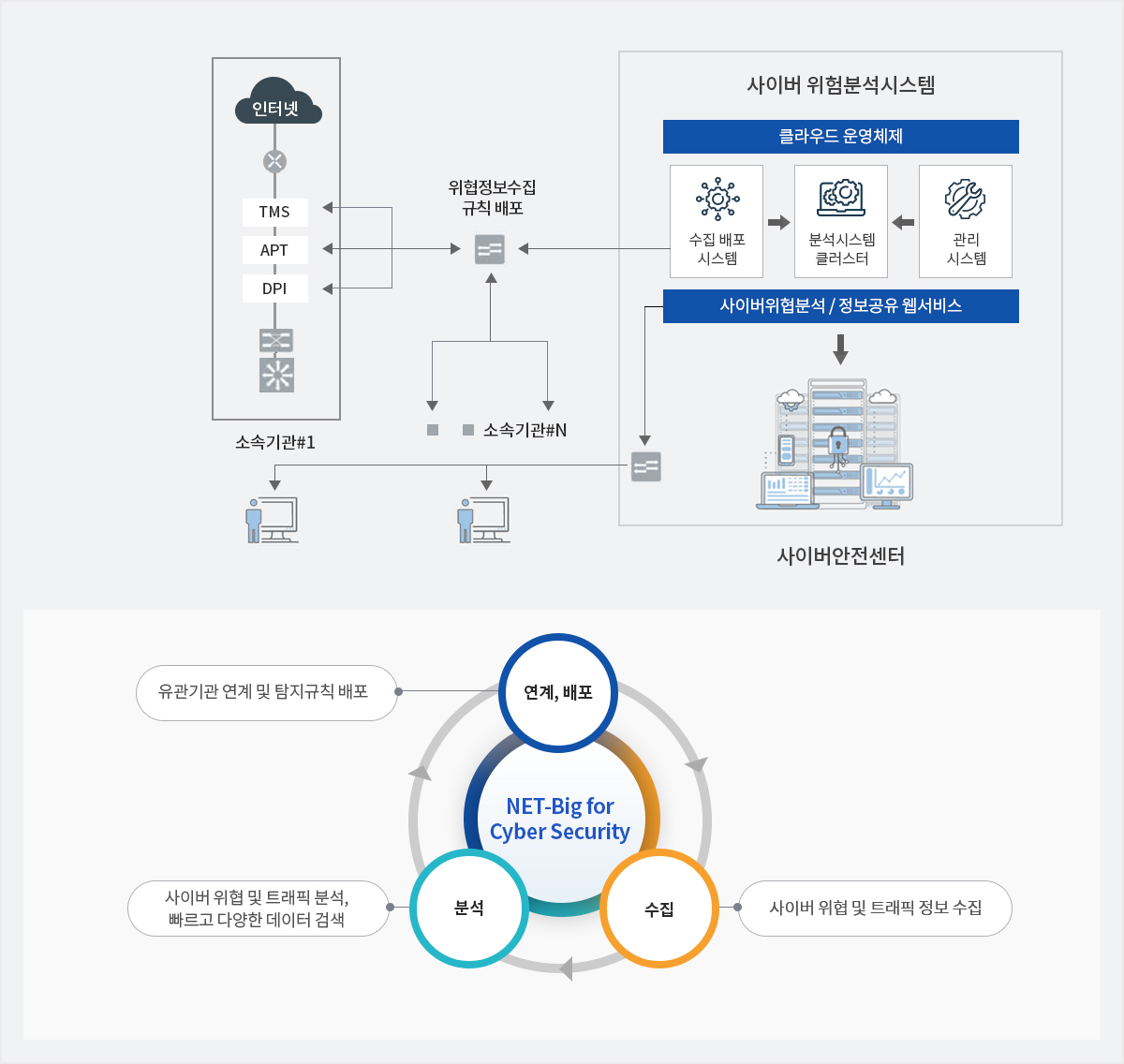

보안관제 종합시스템 : NET-Big for Cyber Security

- 01시스템 개요

- 국가기관,기업의 사이버 보안위협에 대응하기 위한 종합적인 보안관제를 위한 “빅데이터 클라우드 플랫폼•인공지능(AI)기술 기반 사이버 보안관제 종합시스템”

- 02주요기능, 구성

- “클라우드 기반 분산 빅데이터시스템”으로 다양한 형태의 데이터 수집을 위한 분산수집시스템, 대량의 데이터를 분산저장•검색•분석을 위한 대규모 확장 가능 클러스터•관리시스템으로 구성

| 주요기능 | 상세내용 |

|---|---|

| 유관기관 연계시스템 | - 유관기관 (NCSC) 탐지규칙, 침해사고정보 등 연계 |

| 탐지규칙 배포시스템 | - 기관(기업) 자체 탐지규칙 생성관리, 유관기관 탐지규칙 수집센서에 배포 |

| 수집시스템 |

관제대상기관에 설치된 다수의 수집센서 [예, NET-Insider Af] 로부터 사이버 침해위협정보와 악성코드•랜섬웨어 등 악성파일 분산수집 - 시스템 취약점정보,리소스정보,네트워크 트래픽정보 등 추가적 수집 |

| 위협•침해사고 검색 • 분석시스템 |

- 수집된 대량 데이터(빅데이터)를 검색엔진을 통한 다양하고 빠른 검색 - 클라우드 기반 클러스터에 수집된 위협정보저장,실시간위협분석,위험도산정,침해사고처리 |

| 동적 분석 클러스터 | - APT• 랜섬웨어 등 수집한 악성파일 동적분석 |

| 사이버 위협 인텔리전스 | - 글로벌 사이버위협정보,침해사고정보 등 수집•공유 |

| 사이버위협정보공유시스템 | - 대상기관의 침해사고대응,각종 사이버 위협정보공유 |

| 플랫폼 관리시스템 | - 장애감내,자동복구,소프트웨어 자동설치 |

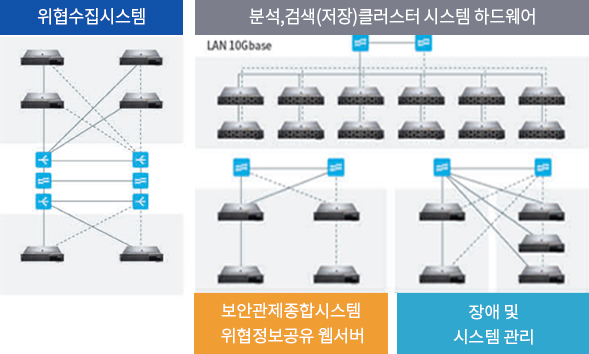

- 03시스템 하드웨어 구성

| 구성 시스템 | 시스템 하드웨어 (기본구성) |

|---|---|

| 연계•탐지규칙 배포시스템 | X86 중형서버 1식 이상 |

| 위협 분산수집시스템 | X86 중형서버 3식 이상 |

| 분산 저장, 검색, 분석 클러스터 | X86 중대형서버 5식 이상 |

| 시스템관리 | X86 중형서버 3식 이상 |

| 종합관제,위협정보공유 웹서버 | X86 중형서버 1식 이상 |

- 04특징, 기대효과

- 사이버 보안관제를 위한 종합솔루션 제공

- - 유관기관 연계, 탐지규칙 배포, 침해사고 분석, 대응 등

국내 다수 위협관리시스템(TMS), 악성파일탐지시스템(APT) 연동 지원

클라우드 기반 빅데이터시스템으로 최고의 확장성, 가용성 지원

멀티벤더지원

보완관제종합 솔루션

최고수준확장성 가용성

사이버 위협분석시스템 : NET-Big for Threat Management

- 01시스템 개요

- 국가기관,기업의 사이버 보안위협에 능동적으로 대응하기 위한 “빅데이터 클라우드 플랫폼 & 인공지능(AI)기술 기반 사이버 위협분석시스템”

- 02주요기능, 구성

- “클라우드 기반 분산 빅데이터시스템”으로 다양한 형태의 데이터를 수집하기 위한 분산수집시스템, 대량의 데이터를 분산 저장•검색•분석 위한 대규모 확장 가능 클러스터,관리시스템으로 구성

| 주요기능 | 상세내용 |

|---|---|

| 유관기관 연계시스템 | - 유관기관 (NCSC) 탐지규칙, 침해사고정보 등 연계 |

| 탐지규칙 배포시스템 | - 기관(기업) 자체 탐지규칙 생성관리, 유관기관 탐지규칙 수집센서에 배포 |

| 수집시스템 |

- 관제대상기관에 설치된 다수의 수집센서 [예, NET-Insider Af]로부터 사이버 침해위협정보와 악성코드•랜섬웨어 등 악성의심파일 분산수집 - 네트워크 유통 애플리케이션 트래픽정보 수집 |

| 위협 분석시스템 |

- 수집된 대량의 데이터(빅데이터)를 검색엔진을 통한 다양하고 빠른 검색 - 클라우드 기반 클러스터에 수집된 위협정보저장, 실시간위협분석, 위험도산정 - 애플리케이션 트래픽 모니터링•분석 |

| 동적 분석 클러스터 | - APT, 랜섬웨어 대응을 위해 수집한 악성의심파일 동적분석 |

| 사이버 위협 인텔리전스 | - 글로벌 사이버 위협정보•침해사고정보 등 수집 • 공유 |

| 플랫폼 관리시스템 | - 장애감내, 자동복구, 소프트웨어 자동설치 |

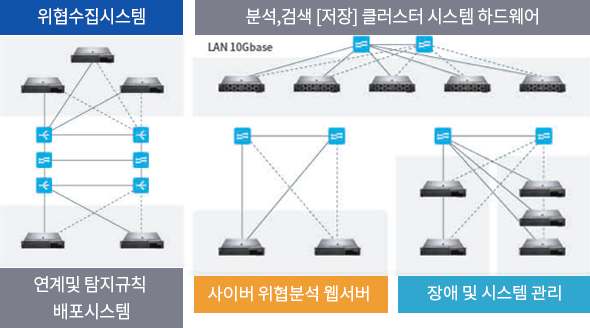

- 03시스템 하드웨어 구성

| 구성 시스템 | 시스템 하드웨어 (기본구성) |

|---|---|

| 연계•탐지규칙 배포시스템 | X86 중형서버 1식 이상 |

| 분산 위협수집시스템 | X86 중형서버 3식 이상 |

| 분산 저장•검색•분석 클러스터 | X86 중대형서버 5식 이상 |

| 시스템관리 | X86 중형서버 3식 이상 |

| 사이버 위협분석 웹서버 | X86 중형서버 1식 이상 |

- 04특징, 기대효과

- 사이버 위협분석을 위한 종합솔루션 제공

- - 유관기관연계, 탐지규칙배포, 시나리오 기반 위협분석 등

국내 다수 위협관리시스템, 악성파일탐지시스템 연동 지원

클라우드 기반 빅데이터시스템으로 최고의 확장성•가용성 지원

멀티벤더지원

사이버위협종합분석

최고수준확장성 가용성